Parrot 無人機賣點之一是可經由平板電腦或手機 APP 操控,然而,其所用的 Wi-Fi 網路保安較寬鬆,讓駭客可輕易入侵,不但用家的個人拍攝紀錄有機會外洩,甚至無人機的控制權也會被奪去!

AR.Drone 被奪 Root 權限

DEF CON 國際駭客大會旨在交流駭客入侵技術,無人機貴為當下潮物,自然成為挑戰對象。外國科技網站 Ars Technica 報道指 ,Parrot 兩款產品先後遭受入侵。資安公司 Planet Zuda 利用作業系統的開放式 Telnet 連線協定端口,取得 Parrot AR.Drone 無人機的 root 存取權限,從而奪取無人機的控制權。

Bebop Drone 控制權隨時喪失

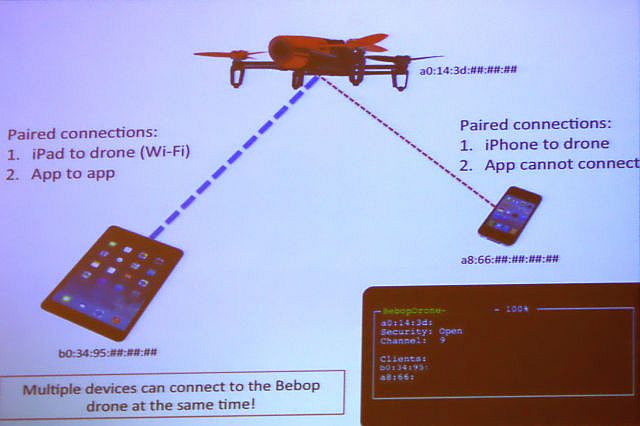

現職資安分析師兼大學教授的 Michael Robinson 示範,利用 Parrot Bebop Drone 的開放式 Wi-Fi 網路,進行 deauth(解除驗證) 攻擊,截斷操作者的手機與無人機之聯繫,改以另一手機接管無人機的操作。另外,Robinson 亦發現,Bebop Drone 經由開放式 FTP 伺服器傳送檔案,黑客亦可簡易遙距存取檔案。

Parrot 漏洞變改裝竅門

其實,不少資深的無人機用家亦有注意到 Parrot 的 Telnet 保安漏洞,並視之為改機「功能」,因此網上流傳大量改裝模組,例如:改變預設飛行高度及速度限制、追加自動全景相拍攝功能、改用 Wii/Xbox 360/PS3 遙控器操作無人機等。據示範以上入侵方法的兩位專業人士所講,Parrot 已知悉產品的網絡保安漏洞存在,但未知日後會否修補。

【延伸閱讀】駭入 Parrot Bebop 無人機的 3 種方法,比你想像更容易!

【延伸閱讀】台資安專家揭 DJI 空拍機 3 大漏洞 籲無人機廠商強化加密認證

▼ Parrot 無人機被入侵及搶奪控制權的示範影片。

留言

You must be logged in to post a comment.