阻截無人機不一定要動輒使用電磁砲這些大型高端工具,自行製作小巧的「Wi-fi 手槍」其實不難,而且成本只是數百港幣!DIY 資訊網站 Make: 出現了一個長篇教學,由現職美軍國防實驗創新部(DIUx)的人員親撰。

黑入 Wi-fi 網絡漏洞

Brent Chapman 的反無人機教學針對經 Wi-fi 遙控的無人機而設,示範例子是 Parrot AR.Drone 2.0,此為深受資深玩家和研究人員歡迎的機種,以廉價、易改、功能多聞名。文章開首聲明只作教育用途,「令用家理解使用未受保護的無線通訊技術的保安後果」,並強調破壞他人財產是違法行為。

「Wi-fi 手槍」教學(濃縮版)

AR. Drone 2.0 接駁 Wi-fi 經《FreeFlight 3》app 操作,大概是為方便用家,連線預設沒有加密,無人機一經啟動,任何人都可以接上。要進一步從他人手中搶奪控制權,就只需要一台《Raspberry Pi》裝置和特定程式,其實最簡單只要編寫幾行字碼,便製成黑客的「子彈」。

- 強行連接 Parrot AR.Drone 2.0 的指令

- 關掉 Parrot AR.Drone 2 的指令就是一句「poweroff」

為了方便「發彈」,Chapman 建議為《Raspberry Pi》接駁觸控屏幕,一鍵完成過程。而為了「導航」,就要自行製作天線,材料是圓筒、無線電接收器、同軸電纜,困難在於決定安放零件的位置,但這些交由現成網上工具計算好啦。

- 在圓筒轉孔,放置 N 型接頭。

- 然後,接上 Wi-Fi 卡。

圓筒型天線可於一個小時內完工!用家還可以再加以改裝,上漆裝飾,加裝手把,成為手槍型的無人機阻截工具,是為「Wi-fi 無人機失效器」,DronesPlayer 暫且簡單喚作「Wi-fi 手槍」。

輕視 Wi-fi 保安 效果非同小可

Chapman 指教學文章旨在曝露未加密 Wi-fi 網絡的潛在危險,關機只是小小的演示,經由同一原理,還能對 AR.Drone 截取圖像、改變航道、移除系統檔案等等。有人甚至想出更特別的「玩法」,把以上裝置安裝到無人機,並設定成自動接上訊號範圍內的機體,剝奪機主的操作權,製造「無人機喪屍大軍」。

「Wi-fi 手槍」的攻擊對象自然不只無人機。Chapman 舉例,可在咖啡廳之類的人多地方,逼使接上場地原有的 Wi-fi 網絡的用戶離線,再誘導公眾連上黑客另設的網絡,無異於自行上釣,令個人資料洩露給歹徒。

我不想無人機被黑,該怎麼辦?

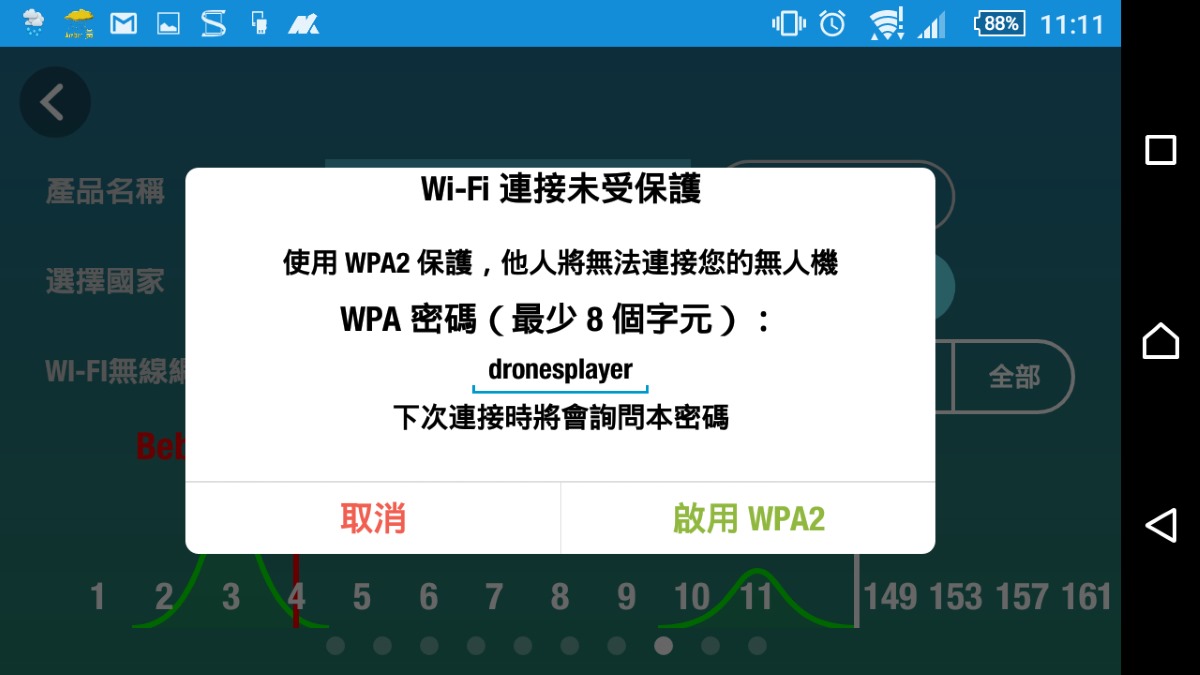

不想賊人有機可乘,起碼要把大門關好,無線網絡也是可以上鎖的。大廠出品的遙控 app 往往內置連線加密選項,是次肇事的 Parrot 無人機和《FreeFlight 3》app 便有此設定。在 app 的主選單中進入「設置」→「網絡設置」,便可加上密碼,形同在連接前加上門閘;甚至可以把無人機顯示的名字更改,讓他人根本不知道是甚麼!

- 啟動 WPA2 加密,定下難以猜中的密碼。

- 或是乾脆把「產品名稱」改掉,透過 SSID 讓無人機偽裝成其他 Wi-Fi 網絡或裝置。